Krypto-Assets und Blockchain-Ökosysteme Teil 1 – Funktionsweise und technische Grundlagen

Einleitung

Wie ist es möglich, dass Investoren weltweit mehr als 1,5 Billionen US-Dollar in dezentrale Anwendungen investieren, gegen die sie keine Rechtsmittel einlegen können und die oft nicht älter als 3 Jahr alt sind? Die Antwort auf diese Frage liegt in der Blockchain-Technologie.1 Die Technologie hat das Potenzial, bestehende Finanzmarkt-Strukturen und das Erbringen von Finanzdienstleistungen nachhaltig zu verändern. Finanzgeschäfte unterliegen seit jeher dem Problem, dass sich die beteiligten Parteien gegenseitig vertrauen müssen, um Transaktionen abzuwickeln. Im uns bisher bekannten Finanzsystem wird fehlendes Vertrauen zwischen den Akteuren durch den Einsatz von vertrauenswürdigen Dritten (z.B. Banken und/oder ClearingStellen) hergestellt. Die damit erwirkte Sicherheit bei der Abwicklung von Finanzgeschäften ist i. d. R. ineffizient, kostenintensiv und bietet trotz strenger regulatorischer Rahmenbedingungen immer wieder Spielraum für Betrug. Mit Hilfe der Blockchain-Technologie lassen sich ein Großteil dieser Probleme lösen, und Finanzdienstleistungen können ohne den Einsatz von Intermediären angeboten werden.

Der vorliegende Beitrag ist der erste Teil einer Beitrags-Reihe, die dabei helfen soll, ein grundsätzliches Verständnis für den Aufbau und die Funktionsweise von BlockchainÖkosystemen und dezentralen Finanzdienstleistungen zu schaffen. Es werden Unterschiede und Gemeinsamkeiten zur bestehenden Finanzmarkt-Infrastruktur und vielversprechende Projekte und Protokolle vorgestellt. Ein wesentlicher Treiber dieser Entwicklung ist vor allem die „Tokenisierung“ von Vermögensgegenständen, Zahlungsmitteln und Rechten, die durch kryptografische Verschlüsselungen in einer dezentralen Datenbank digital abgebildet werden können.2 Zudem wird auf den Entwicklungsstand von zukünftigen und bestehenden Regulierungsbestrebungen eingegangen, sowie die sich aus den daraus ergebenen Implikationen für bereits aktive Banken und Finanzdienstleister.

Die BlockchainTechnologie

Mit dem Aufkommen von virtuellen Währungen, insbesondere der Kryptowährung Bitcoin, ist auch das Interesse an der zugrundeliegenden Distributed-Ledger-Technologie (DLT) stark gestiegen. Im Jahr 2008 veröffentlichte Satoshi Nakamoto das Whitepaper für ein digitales Peer-to-Peer Cash-System, welches auf der Blockchain-Technologie basiert und bis heute die Grundlage für das bestehende Bitcoin-Netzwerk darstellt.3 Nakamoto ist es nachhaltig gelungen, ein digitales Peer-to-Peer-Zahlungssystem zu entwickeln, welches es Nutzern ermöglicht, Vermögensgegenstände bilateral zu handeln. Das Bitcoin-Netzwerk ist das größte, bekannteste und älteste Blockchain-Netzwerk, welches mittels kryptografischer Verfahren das Double-Spending-Problem beheben konnte und damit den Weg in eine völlig neue FinanzArchitektur ebnet. Eine Blockchain ist eine verteilte Datenbankarchitektur, in der ein dezentrales Netz von Akteuren einen sich automatisch abgleichenden Datenbestand verwaltet.

Die Transaktionen in der Datenbank stellen Zustandsübergänge dar, die in „Datenblöcken“ zwischen den Netzwerkteilnehmern verbreitet werden. Die korrekte Reihenfolge der Blöcke, die den chronologischen Überblick über die Transaktionen in der Datenbank enthalten, wird mit Hilfe von kryptografischen Methoden aufrechterhalten, mit denen alle Beteiligten die Abfolge der Blöcke manuell überprüfen können.4 Ein Konsens-Mechanismus definiert dabei, was eine legitime Transaktion in der verteilten Datenbank ist und was nicht.

1 Vgl. Bitkom (2020): DeFi-Whitepaper, S. 5

2 Vgl. Brühl (2021): DeFi – wie die Tokenisierung die Finanzindustrie verändert, S. 1

3 Vgl. Nakamoto (2008): Bitcoin: A Peer-to-Peer electronic Cash System

4 Vgl. Jensen et al. (2021): An Introduction to Decentralized Finance (DeFi), S. 2

Konsens Mechanismen

Die bedeutendsten Konsens-Mechanismen sind Proof-of-Work (PoW) und Proof-of-Stake (PoS). PoW ist ein Konsens-Mechanismus, der zuerst vom Bitcoin-Netzwerk verwendet wurde. Für das Validieren von Transaktionen werden große Mengen an Rechenleistung benötigt. Netzwerkteilnehmer, die diese Rechenleistung zur Verfügung stellen, werden mit sog. Rewards (native Token des Netzwerks z. B. BTC) belohnt. Ziel der Validatoren ist es, die Validierung der Transaktion so schnell wie möglich durchzuführen, da nur die schnellste Validierung einen Anspruch auf den Reward hat. Sofern der Wert einer Kryptowährung steigt, steigt automatisch der Anreiz, Rechenleistung zur Verfügung zu stellen. Während beim PoW ausschließlich die Rechenleistung dafür erforderlich ist, dass Transaktionen schnell und zuverlässig abgewickelt werden, verknüpft PoS die Sicherstellung der Transaktionen mit spieltheoretischen Ansätzen. Im PoS-Verfahren müssen Validatoren eine gewisse Anzahl an Krypto-Token als Sicherheit im Netzwerk hinterlegen. Dieses „Collateral“ berechtigt dazu, Rechenknoten im Netzwerk zu betreiben und Rewards zu erhalten, wenn die Transaktionen korrekt durchgeführt und abgesichert werden. Sollten Validatoren bei diesem Vorgang betrügen, fällt dies aufgrund der dezentralen Datenhaltung auf und Teile der hinterlegten Sicherheit gehen verloren bzw. werden durch das Netzwerk automatisch vernichtet. Indem wohlwollendes oder böswilliges Verhalten langfristig automatisch belohnt bzw. bestraft wird, wird die Integrität des DLTNetzwerks dauerhaft sichergestellt.

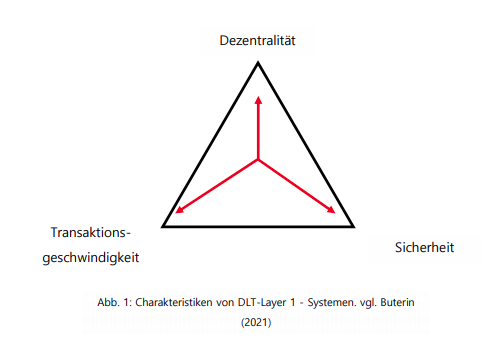

Die Höhe der Rewards ist von Netzwerk zu Netzwerk unterschiedlich. In der Regel bemessen sich die Rewards beim PoS-Verfahren anhand der hinterlegten Sicherheiten. Je höher die hinterlegte Sicherheit, desto höher ist die Wahrscheinlichkeit, die Rewards gutgeschrieben zu bekommen. Dies stellt die Integrität des gesamten Datenbestands sicher und eignet sich gut für eine Peer-to-Peer Übertragung von (digitalen) Vermögensgegenständen, ohne dass der Einsatz eines Intermediärs notwendig ist. Hinsichtlich der technischen Ausgestaltung von DLT-Netzwerken kann auf mehrere verschiedenen Architekturen zurückgegriffen werden, deren wesentliche Unterscheidungsmerkmale u. a. in der Art der Verteilung der Rechnerknoten liegt.6 Die Merkmale, anhand derer sich Blockchain-Netzwerke besonders gut differenzieren lassen, sind Dezentralität, Sicherheit und Transaktionsgeschwindigkeit.

Es handelt sich dabei um konträre Merkmale, deren gleichzeitige Erfüllung i.d.R. nicht oder nur sehr eingeschränkt möglich ist (vgl. Abb. 1).

5 Vgl. Antonopoulous / Wood (2018): Mastering Ethereum: Building Smart Contracts and DApps

6 Vgl. Walport (2015): DLT beyond Blockchain (2015), S. 35

| Token | ETH | ADA | SOL | DOT | AVA |

|---|---|---|---|---|---|

| KonsensMechanismus | Proof-ofStake | Proof-ofStake | Proof-of-Stake | Proof-of-Stake | Proof-of-Stake |

| Anzahl der Validatoren | ca. 300.000 | ca. 2.100 | ca. 1.100 | ca. 300 | ca. 1.100 |

| Umlaufversorgung (max) | Kein Limit aber (Burnrate) | 45 Mrd. Token | Kein Limit | Kein Limit | 720 Mio. Token |

| Transaktionen pro Sekunde | 15 | 250 | 50.000 | 1.000.- 3.000 | 4.500 |

| Transaktionsgebühr | 10 – 50 $ | ca. 0,40 $ | 0,00025 $ | 15 $ | 0,005 – 0,05 $ |

Krypto-Assets und Blockchain-Ökosysteme Teil 1 – Funktionsweise und technische Grundlagen

Einleitung

Wie ist es möglich, dass Investoren weltweit mehr als 1,5 Billionen US-Dollar in dezentrale Anwendungen investieren, gegen die sie keine Rechtsmittel einlegen können und die oft nicht älter als 3 Jahr alt sind? Die Antwort auf diese Frage liegt in der Blockchain-Technologie.1 Die Technologie hat das Potenzial, bestehende Finanzmarkt-Strukturen und das Erbringen von Finanzdienstleistungen nachhaltig zu verändern. Finanzgeschäfte unterliegen seit jeher dem Problem, dass sich die beteiligten Parteien gegenseitig vertrauen müssen, um Transaktionen abzuwickeln. Im uns bisher bekannten Finanzsystem wird fehlendes Vertrauen zwischen den Akteuren durch den Einsatz von vertrauenswürdigen Dritten (z.B. Banken und/oder ClearingStellen) hergestellt. Die damit erwirkte Sicherheit bei der Abwicklung von Finanzgeschäften ist i. d. R. ineffizient, kostenintensiv und bietet trotz strenger regulatorischer Rahmenbedingungen immer wieder Spielraum für Betrug. Mit Hilfe der Blockchain-Technologie lassen sich ein Großteil dieser Probleme lösen, und Finanzdienstleistungen können ohne den Einsatz von Intermediären angeboten werden.

Der vorliegende Beitrag ist der erste Teil einer Beitrags-Reihe, die dabei helfen soll, ein grundsätzliches Verständnis für den Aufbau und die Funktionsweise von BlockchainÖkosystemen und dezentralen Finanzdienstleistungen zu schaffen. Es werden Unterschiede und Gemeinsamkeiten zur bestehenden Finanzmarkt-Infrastruktur und vielversprechende Projekte und Protokolle vorgestellt. Ein wesentlicher Treiber dieser Entwicklung ist vor allem die „Tokenisierung“ von Vermögensgegenständen, Zahlungsmitteln und Rechten, die durch kryptografische Verschlüsselungen in einer dezentralen Datenbank digital abgebildet werden können.2 Zudem wird auf den Entwicklungsstand von zukünftigen und bestehenden Regulierungsbestrebungen eingegangen, sowie die sich aus den daraus ergebenen Implikationen für bereits aktive Banken und Finanzdienstleister.

Die BlockchainTechnologie

Mit dem Aufkommen von virtuellen Währungen, insbesondere der Kryptowährung Bitcoin, ist auch das Interesse an der zugrundeliegenden Distributed-Ledger-Technologie (DLT) stark gestiegen. Im Jahr 2008 veröffentlichte Satoshi Nakamoto das Whitepaper für ein digitales Peer-to-Peer Cash-System, welches auf der Blockchain-Technologie basiert und bis heute die Grundlage für das bestehende Bitcoin-Netzwerk darstellt.3 Nakamoto ist es nachhaltig gelungen, ein digitales Peer-to-Peer-Zahlungssystem zu entwickeln, welches es Nutzern ermöglicht, Vermögensgegenstände bilateral zu handeln. Das Bitcoin-Netzwerk ist das größte, bekannteste und älteste Blockchain-Netzwerk, welches mittels kryptografischer Verfahren das Double-Spending-Problem beheben konnte und damit den Weg in eine völlig neue FinanzArchitektur ebnet. Eine Blockchain ist eine verteilte Datenbankarchitektur, in der ein dezentrales Netz von Akteuren einen sich automatisch abgleichenden Datenbestand verwaltet.

Die Transaktionen in der Datenbank stellen Zustandsübergänge dar, die in „Datenblöcken“ zwischen den Netzwerkteilnehmern verbreitet werden. Die korrekte Reihenfolge der Blöcke, die den chronologischen Überblick über die Transaktionen in der Datenbank enthalten, wird mit Hilfe von kryptografischen Methoden aufrechterhalten, mit denen alle Beteiligten die Abfolge der Blöcke manuell überprüfen können.4 Ein Konsens-Mechanismus definiert dabei, was eine legitime Transaktion in der verteilten Datenbank ist und was nicht.

1 Vgl. Bitkom (2020): DeFi-Whitepaper, S. 5

2 Vgl. Brühl (2021): DeFi – wie die Tokenisierung die Finanzindustrie verändert, S. 1

3 Vgl. Nakamoto (2008): Bitcoin: A Peer-to-Peer electronic Cash System

4 Vgl. Jensen et al. (2021): An Introduction to Decentralized Finance (DeFi), S. 2

Konsens Mechanismen

Die bedeutendsten Konsens-Mechanismen sind Proof-of-Work (PoW) und Proof-of-Stake (PoS). PoW ist ein Konsens-Mechanismus, der zuerst vom Bitcoin-Netzwerk verwendet wurde. Für das Validieren von Transaktionen werden große Mengen an Rechenleistung benötigt. Netzwerkteilnehmer, die diese Rechenleistung zur Verfügung stellen, werden mit sog. Rewards (native Token des Netzwerks z. B. BTC) belohnt. Ziel der Validatoren ist es, die Validierung der Transaktion so schnell wie möglich durchzuführen, da nur die schnellste Validierung einen Anspruch auf den Reward hat. Sofern der Wert einer Kryptowährung steigt, steigt automatisch der Anreiz, Rechenleistung zur Verfügung zu stellen. Während beim PoW ausschließlich die Rechenleistung dafür erforderlich ist, dass Transaktionen schnell und zuverlässig abgewickelt werden, verknüpft PoS die Sicherstellung der Transaktionen mit spieltheoretischen Ansätzen. Im PoS-Verfahren müssen Validatoren eine gewisse Anzahl an Krypto-Token als Sicherheit im Netzwerk hinterlegen. Dieses „Collateral“ berechtigt dazu, Rechenknoten im Netzwerk zu betreiben und Rewards zu erhalten, wenn die Transaktionen korrekt durchgeführt und abgesichert werden. Sollten Validatoren bei diesem Vorgang betrügen, fällt dies aufgrund der dezentralen Datenhaltung auf und Teile der hinterlegten Sicherheit gehen verloren bzw. werden durch das Netzwerk automatisch vernichtet. Indem wohlwollendes oder böswilliges Verhalten langfristig automatisch belohnt bzw. bestraft wird, wird die Integrität des DLTNetzwerks dauerhaft sichergestellt.

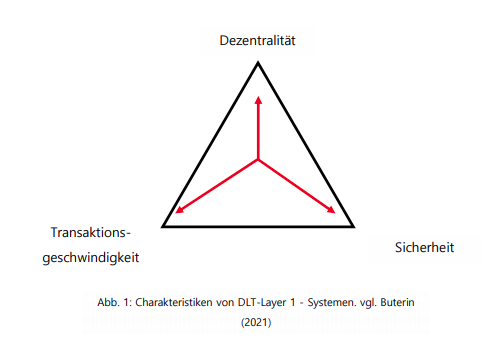

Die Höhe der Rewards ist von Netzwerk zu Netzwerk unterschiedlich. In der Regel bemessen sich die Rewards beim PoS-Verfahren anhand der hinterlegten Sicherheiten. Je höher die hinterlegte Sicherheit, desto höher ist die Wahrscheinlichkeit, die Rewards gutgeschrieben zu bekommen. Dies stellt die Integrität des gesamten Datenbestands sicher und eignet sich gut für eine Peer-to-Peer Übertragung von (digitalen) Vermögensgegenständen, ohne dass der Einsatz eines Intermediärs notwendig ist. Hinsichtlich der technischen Ausgestaltung von DLT-Netzwerken kann auf mehrere verschiedenen Architekturen zurückgegriffen werden, deren wesentliche Unterscheidungsmerkmale u. a. in der Art der Verteilung der Rechnerknoten liegt.6 Die Merkmale, anhand derer sich Blockchain-Netzwerke besonders gut differenzieren lassen, sind Dezentralität, Sicherheit und Transaktionsgeschwindigkeit.

Es handelt sich dabei um konträre Merkmale, deren gleichzeitige Erfüllung i.d.R. nicht oder nur sehr eingeschränkt möglich ist (vgl. Abb. 1).

5 Vgl. Antonopoulous / Wood (2018): Mastering Ethereum: Building Smart Contracts and DApps

6 Vgl. Walport (2015): DLT beyond Blockchain (2015), S. 35

| Token | ETH | ADA | SOL | DOT | AVA |

|---|---|---|---|---|---|

| KonsensMechanismus | Proof-ofStake | Proof-ofStake | Proof-of-Stake | Proof-of-Stake | Proof-of-Stake |

| Anzahl der Validatoren | ca. 300.000 | ca. 2.100 | ca. 1.100 | ca. 300 | ca. 1.100 |

| Umlaufversorgung (max) | Kein Limit aber (Burnrate) | 45 Mrd. Token | Kein Limit | Kein Limit | 720 Mio. Token |

| Transaktionen pro Sekunde | 15 | 250 | 50.000 | 1.000.- 3.000 | 4.500 |

| Transaktionsgebühr | 10 – 50 $ | ca. 0,40 $ | 0,00025 $ | 15 $ | 0,005 – 0,05 $ |